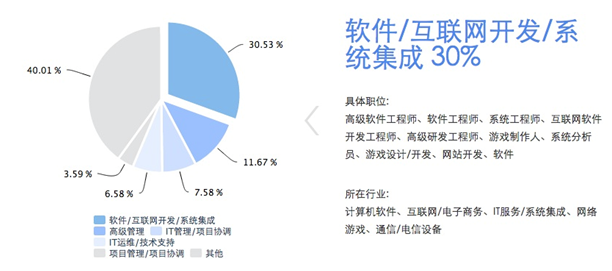

计算机网络技术在企业数据与商业机密防护中的实践策略

在数字经济时代,商业机密与企业核心数据已成为维系企业竞争力的生命线。数据泄露不仅可能导致重大经济损失,还可能损害企业声誉、失去市场优势。因此,利用先进的计算机网络技术构建多层次、纵深化的安全防护体系,已成为现代企业的必然选择。以下从技术开发与应用的角度,探讨当前国内企业防止数据与商业机密泄露的主要方法。

一、 网络边界防护与访问控制

- 下一代防火墙与统一威胁管理:部署具备深度包检测、入侵防御、应用识别与控制的下一代防火墙,能够有效过滤恶意流量,阻止外部攻击者渗透网络。统一威胁管理设备则整合了防火墙、防病毒、VPN等功能,提供了便捷的一体化边界防护。

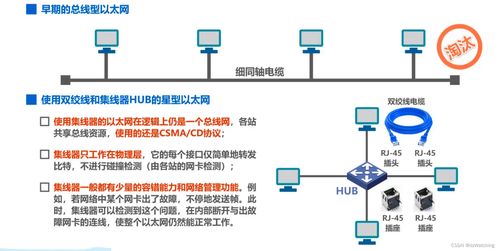

- 网络分段与隔离:通过虚拟局域网、软件定义网络等技术,将内部网络按照部门、数据敏感等级进行逻辑或物理隔离。例如,将研发、财务等核心部门网络与普通办公网络分离,限制跨网段访问,能够有效遏制内部威胁的横向移动。

- 严格的访问控制策略:实施基于角色的访问控制和最小权限原则。利用身份认证与授权系统,确保员工只能访问其工作职责所必需的数据和系统,杜绝越权访问。

二、 终端安全与数据防泄露

- 终端数据防泄露:在员工电脑、移动设备上部署DLP解决方案。DLP系统能够通过内容识别,监控、预警并阻止通过邮件、即时通讯、USB拷贝、网络上传等方式进行的敏感数据外发行为。

- 终端管理与加密:实施统一的终端安全管理,强制安装安全补丁、启用主机防火墙。对存储敏感数据的笔记本电脑、移动硬盘等设备实施全盘加密或文件级加密,即使设备丢失,数据也无法被轻易读取。

- 应用白名单与沙箱技术:限制终端上只能运行经批准的应用软件,防止恶意软件执行。对于高风险操作,可在沙箱环境中运行,隔离其对真实系统和数据的访问。

三、 数据安全与审计追溯

- 数据分类分级与标记:首先对企业的数据进行分类和敏感度分级,并利用技术手段对电子文档、数据库记录等进行自动或手动标记。这是实施精准管控的基础。

- 数据库安全审计与防护:部署数据库审计系统,对所有数据库的访问、查询、修改操作进行完整记录和实时监控,对异常操作进行告警。采用数据库防火墙,对非法或高危的SQL操作进行拦截。

- 用户行为分析与异常检测:利用UEBA技术,通过机器学习建立员工正常的网络和系统操作基线,实时分析用户行为,智能识别出如非工作时间大量下载、访问非常规资源等异常行为,及时预警内部威胁。

四、 通信与传输安全

- 加密通信通道:对于远程访问、分支互联等场景,强制使用IPSec VPN或SSL VPN建立加密隧道,保护数据在公共网络上传输时的机密性和完整性。

- 安全邮件网关:部署邮件安全网关,对进出企业的邮件进行内容过滤、病毒查杀,并识别和拦截包含敏感信息的违规外发邮件。

五、 新兴技术与综合管理

- 零信任网络架构:摒弃传统的“内网即信任”观念,遵循“永不信任,持续验证”的原则。通过微隔离、持续身份认证和设备健康检查等技术,对每一次访问请求进行严格验证和授权,极大提升了内部网络的安全性。

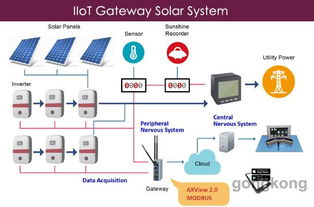

- 云访问安全代理:随着企业业务上云,CASB成为保护云端数据安全的关键。它能监控和控制用户对云服务的访问,执行数据安全策略,防止云环境下的数据泄露。

- 安全运营中心与态势感知:构建或利用SOC平台,将网络、主机、应用、数据等各层面的安全日志进行集中采集、关联分析和可视化呈现,实现全天候的安全态势监控、事件响应和威胁狩猎,提升整体安全运营能力。

###

防止商业机密与企业数据泄露是一项系统性工程,单一技术无法提供完备的防护。企业需结合自身业务特点和数据资产状况,综合运用上述网络技术手段,并辅以完善的安全管理制度与员工安全意识教育,才能构建起主动、智能、纵深的数据安全防御体系,在数字化浪潮中稳固根基,行稳致远。

如若转载,请注明出处:http://www.lxuenet.com/product/73.html

更新时间:2026-05-20 08:35:25